ISO 27001 für KMU: Lösungsansätze

Die ISO 27001 Zertifizierung ist auch für kleine und mittlere Unternehmen zunehmend relevant. Welche Herausforderungen haben KMU bei der Implementierung und mit welchen pragmatischen Lösungsansätzen können diese bewältigt werden?

Warum ist ISO 27001 auch für KMU relevant?

Der Mythos, dass Informationssicherheit nur etwas für Großkonzerne sei, hält sich hartnäckig. Doch angesichts steigender Cyberbedrohungen und neuer regulatorischer Anforderungen wie der NIS-2-Richtlinie wächst der Druck auf KMU, professionelle Informationssicherheit zu etablieren.

Wie bedroht die Zunahme von Cyberangriffen den Mittelstand?

Die Anzahl der Cyberangriffe auf den Mittelstand steigt kontinuierlich. Diese Entwicklung macht es für KMU immer wichtiger, ihre Informationssicherheit zu professionalisieren und strukturiert zu verbessern. Kleinere Unternehmen werden zunehmend zum Ziel von Angriffen, da Cyberkriminelle wissen, dass hier oft weniger Schutzmaßnahmen implementiert sind als bei Großunternehmen.

Der Glaube, für Cyberkriminelle „zu klein“ oder „uninteressant“ zu sein, ist ein gefährlicher Irrtum. Tatsächlich zielen viele automatisierte Angriffe gerade auf die vermeintlich schwächeren Glieder in der Kette ab.

Wie wirkt sich die NIS-2-Richtlinie auf KMU aus?

Die NIS-2-Richtlinie wird auch kleinere Unternehmen betreffen und erhöht den Druck, verbindliche Sicherheitsstandards zu implementieren. Die ISO 27001 kann dabei helfen, die regulatorischen Anforderungen zu erfüllen und Compliance sicherzustellen.

Während die erste Version der NIS-Richtlinie nur für bestimmte kritische Infrastrukturen galt, erweitert die NIS-2 den Anwendungsbereich erheblich. Auch mittelständische Unternehmen, die in relevanten Sektoren tätig sind, müssen nun angemessene Sicherheitsmaßnahmen nachweisen können.

eISB Preisvergleich

Sie haben einen eISB und möchten einen schnellen Preis-Leistungs-Vergleich? Nutzen Sie unseren Rechner für eine individuelle Preiskonfiguration.

Warum hält sich der Mythos "Informationssicherheit nur für Großkonzerne"?

Viele KMU halten Informationssicherheit fälschlicherweise für ein Thema, das nur Großunternehmen betrifft. Diese Einstellung ist jedoch überholt und kann angesichts der aktuellen Bedrohungslage gefährlich sein.

Die Gründe für diesen Mythos sind vielfältig:

- Wahrnehmung hoher Kosten für professionelle Sicherheitsmaßnahmen

- Mangelndes Bewusstsein für die eigene Gefährdung

- Fehlendes Verständnis für den Wert der eigenen Daten

- Einschätzung der Implementierung als zu komplex und zeitaufwändig

Diese Vorbehalte verhindern oft, dass KMU rechtzeitig in ihre Informationssicherheit investieren.

Welche Besonderheiten und Herausforderungen begegnen KMU bei der ISO 27001 Implementierung?

Die Implementierung eines Informationssicherheitsmanagementsystems (ISMS) nach ISO 27001 stellt KMU vor besondere Herausforderungen, die spezifische Lösungsansätze erfordern.

Wie wirkt sich Ressourcenknappheit aus?

Im Gegensatz zu großen Unternehmen verfügen KMU häufig nicht über dedizierte Sicherheitsabteilungen, ausreichend Personal oder das nötiges Budget für eine umfassende ISMS-Implementierung.

Die Durchführung einer gründlichen Risikobeurteilung, die Dokumentation aller Informationsbestände und die kontinuierliche Überwachung des ISMS erfordern Zeit und Personal, das in KMU oft anderweitig eingesetzt wird. Externe Beratung kann das Budget zusätzlich belasten.

Während ein Konzern eine eigene IT-Sicherheitsabteilung mit Spezialisten unterhalten kann, muss in kleinen Unternehmen oft der IT-Verantwortliche alle Sicherheitsaufgaben „nebenbei“ erledigen. Dies führt zwangsläufig zu Prioritätenkonflikten und Engpässen bei der Umsetzung.

Warum ist fehlendes Know-how ein Problem?

Es mangelt KMU oft an speziellem Wissen im Bereich Cybersecurity. Dies erschwert die fachgerechte Implementierung und den Betrieb eines ISMS nach ISO 27001.

Die technischen Aspekte der Informationssicherheit werden zunehmend komplexer. Von Verschlüsselungstechnologien über Netzwerksicherheit bis hin zu Cloud-Sicherheit ist spezifisches Fachwissen erforderlich, das in KMU selten vorhanden ist. Die Norm selbst setzt zudem ein grundlegendes Verständnis von Managementsystemen voraus.

Wie bewältigt man den hohen Aufwand und die Komplexität?

Die umfangreiche und tiefgreifende Herangehensweise der ISO 27001 kann für KMU eine erhebliche finanzielle und personelle Belastung darstellen. Eine Zertifizierung kann über ein Jahr in Anspruch nehmen und Kosten für Beratung, Zertifizierungsstellen und Audits verursachen.

Die ISO 27001 umfasst mehr als 100 Kontrollen und erfordert eine umfassende Dokumentation. Für kleine Teams kann dies eine überwältigende Aufgabe darstellen, insbesondere wenn gleichzeitig das Tagesgeschäft bewältigt werden muss.

Welche strukturellen und kulturellen Hürden gibt es?

Oftmals sind die strukturellen Gegebenheiten und die Unternehmenskultur in KMU nicht auf die Veränderungen ausgerichtet, die ein ISMS nach ISO 27001 erfordert. Das Verständnis für die Notwendigkeit von Sicherheitsmaßnahmen muss erst geschaffen werden.

Die Einführung von Regularien, Richtlinien und Prozessen kann in Unternehmen mit einer eher freiheitlichen Kultur auf Widerstand stoßen. Viele KMU zeichnen sich durch flache Hierarchien und flexible Arbeitsweisen aus – strikte Sicherheitsrichtlinien können im Kontrast dazu stehen und als Einschränkung empfunden werden.

Welche pragmatischen Lösungsansätze gibt es für KMU?

Trotz der Herausforderungen gibt es praktische Wege, wie KMU ein effektives ISMS implementieren können, ohne ihre Ressourcen zu überlasten.

Wie funktioniert die Priorisierung von Sicherheits-maßnahmen?

Durch die Priorisierung von Sicherheitsmaßnahmen auf Bereiche mit dem höchsten Risiko können KMU ihre begrenzten Ressourcen gezielt einsetzen. Eine Risikobewertung hilft, kritische Informationswerte zu identifizieren und entsprechende Schutzmaßnahmen zu implementieren.

Die Risikoanalyse gemäß ISO 27001 ist ein Dreh- und Angelpunkt bei der Implementierung. Es ist wichtig, die eigenen Assets zu kennen und Risiken zu identifizieren. Hierbei können auch Kataloge des BSI oder die ISO 27005 hilfreich sein.

Ein pragmatischer Ansatz ist:

- Identifizierung der wichtigsten Geschäftsprozesse

- Ermittlung der kritischen Informationen und Systeme

- Analyse der relevantesten Bedrohungen

- Implementierung gezielter Maßnahmen mit dem besten Kosten-Nutzen-Verhältnis

Diese fokussierte Herangehensweise stellt sicher, dass begrenzte Ressourcen dort eingesetzt werden, wo sie den größten Sicherheitsgewinn erzielen.

eISB Preisvergleich

Sie haben einen eISB und möchten einen schnellen Preis-Leistungs-Vergleich? Nutzen Sie unseren Rechner für eine individuelle Preiskonfiguration.

Wie gestaltet man ein maßgeschneidertes ISMS?

KMU sollten ein auf ihre Bedürfnisse und Ressourcen zugeschnittenes ISMS aufbauen. Es geht nicht nur um die Einhaltung von Vorschriften, sondern vor allem um den nachhaltigen Schutz der Daten.

Ein schlanker Ansatz ermöglicht es auch Unternehmen mit begrenzten Ressourcen, die Anforderungen der ISO 27001 zu erfüllen. Dabei ist es wichtig zu verstehen, dass nicht jede Kontrollmaßnahme der Norm für jedes Unternehmen gleich relevant ist. Der Geltungsbereich (Scope) kann bewusst so definiert werden, dass zunächst die kritischsten Unternehmensbereiche abgedeckt werden.

Anstatt alle Prozesse gleichzeitig anzugehen, kann eine schrittweise Implementierung den Aufwand verteilen und erste Erfolge sichtbar machen.

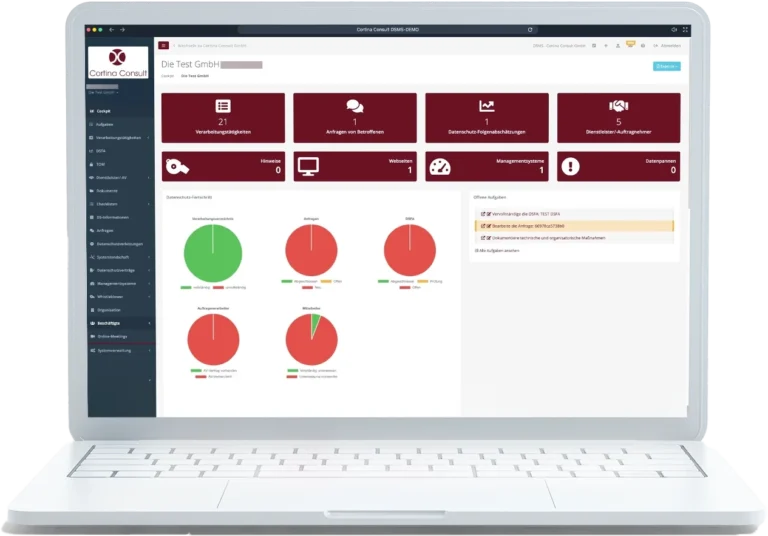

Welche Rolle spielen Vorlagen und Tools?

Integriertes Dokumentenmanagement mit vorgefertigten, anpassbaren Richtlinien, wie beispielsweise in TrustSpaceOS, kann Zeit bei der Erstellung notwendiger Dokumente sparen und deren Konformität sicherstellen.

Der Erfolg eines ISMS in KMU hängt von der Kombination aus technologischen Lösungen und menschlicher Expertise ab. Softwaretools können administrative Aufgaben erleichtern, während Schulungen und Sensibilisierungsmaßnahmen sicherstellen, dass alle Mitarbeiter die Bedeutung der Informationssicherheit verstehen und aktiv zur Umsetzung beitragen.

Moderne ISMS-Tools bieten:

- Vorlagen für Richtlinien und Verfahren

- Automatisierte Risikobewertungen

- Dashboards zur Überwachung des Implementierungsstatus

- Aufgabenverwaltung und Erinnerungsfunktionen

- Integrierte Schulungsinhalte

Diese Werkzeuge können den Implementierungsaufwand erheblich reduzieren und gleichzeitig die Qualität des ISMS verbessern.

Wie nutzt man externe Unterstützung effektiv?

Externe Spezialisten können KMU bei der Implementierung unterstützen und ihnen helfen, die spezifischen Herausforderungen zu bewältigen. Es ist wichtig, die Gründe und Motivationen für eine Zertifizierung zu verstehen, um die richtigen Rahmenbedingungen zu schaffen.

Bei der Auswahl externer Unterstützung sollten KMU besonders auf folgende Aspekte achten:

- Erfahrung mit Unternehmen ähnlicher Größe und Branche

- Pragmatischer Beratungsansatz anstelle von "One-size-fits-all"-Lösungen

- Wissenstransfer im Projektverlauf, um langfristig unabhängiger zu werden

- Klare Kostenstruktur ohne versteckte Folgekosten

Eine gute externe Beratung sollte das Unternehmen nicht nur zur Zertifizierung führen, sondern es auch befähigen, das ISMS anschließend eigenständig weiterzuführen.

Warum ist die Führungsebene entscheidend?

Die aktive Beteiligung und das Commitment der Führungsebene sind entscheidend für den Erfolg eines ISMS. Sie muss die Notwendigkeit der Informationssicherheit erkennen und die entsprechenden Ressourcen bereitstellen.

Die Geschäftsführung muss das Thema Informationssicherheit zur Chefsache machen und dies auch klar kommunizieren. Ohne diese Unterstützung von oben werden Sicherheitsmaßnahmen oft als lästige Pflicht angesehen und nicht konsequent umgesetzt.

Die Führungsebene sollte:

Status informiert werden

Ein klares Signal der Führung, dass Informationssicherheit ein zentraler Unternehmenswert ist, kann Widerstände in der Organisation deutlich reduzieren.

Wie etabliert man effektive Mitarbeiterschulungen?

Schulungen spielen eine wesentliche Rolle bei der Etablierung einer Sicherheitskultur. Mitarbeiter müssen für Sicherheitsthemen sensibilisiert werden und das notwendige Wissen erhalten. Ein funktionierendes ISMS ist ein lebendiger Prozess und bedarf kontinuierlicher Verbesserungen. Der PDCA-Zyklus (Plan-Do-Check-Act) ist hierbei unerlässlich.

Effektive Schulungskonzepte für KMU zeichnen sich durch folgende Merkmale aus:

- Kurze, praxisnahe Formate statt umfangreicher theoretischer Schulungen

- Regelmäßige Auffrischungen und Erinnerungen

- Integration in den Arbeitsalltag

- Praktische Übungen wie Phishing-Simulationen

- Anpassung an unterschiedliche Zielgruppen im Unternehmen

Besonders wirksam sind Schulungen, die den direkten Bezug zur täglichen Arbeit der Mitarbeiter herstellen und ihnen zeigen, wie Sicherheitsmaßnahmen nicht nur das Unternehmen, sondern auch ihre eigene Arbeit schützen.

Welche alternativen Zertifizierungen eignen sich für KMU?

Für KMU, denen der Aufwand einer ISO 27001-Zertifizierung zu hoch ist, gibt es in Deutschland einige Alternativen

Wie funktioniert VdS 10000?

Dieser Standard wurde von der VdS Schadenverhütung GmbH entwickelt und bietet eine vereinfachte Alternative zur ISO 27001, speziell für KMU. Er deckt alle relevanten Bereiche der Informationssicherheit ab.

Die VdS 10000 basiert auf den gleichen Grundprinzipien wie die ISO 27001, ist jedoch in Umfang und Dokumentationsanforderungen an die Bedürfnisse kleinerer Organisationen angepasst. Der Standard umfasst:

- Eine fokussierte Auswahl von Sicherheitsmaßnahmen

- Vereinfachte Dokumentationsanforderungen

- Praxisnahe Implementierungshilfen

Allerdings wird die VdS 10000 nicht offiziell von externen Stellen zertifiziert, was ihren Wert als Nachweis gegenüber Dritten einschränken kann.

Was ist DIN SPEC 27076?

Diese Spezifikation wurde entwickelt, um kleinen und Kleinstunternehmen zu helfen, wirkungsvolleren Schutz vor Informationssicherheitsrisiken zu schaffen.

Die DIN SPEC 27076 bietet:

- Einen praxisorientierten Leitfaden für den Aufbau eines ISMS

- Fokus auf wesentliche Sicherheitsanforderungen

- Berücksichtigung typischer Ressourcenbeschränkungen in Kleinunternehmen

- Kompatibilität mit ISO 27001 für einen möglichen späteren Umstieg

Diese Spezifikation eignet sich besonders für Unternehmen, die einen ersten strukturierten Einstieg in das Thema Informationssicherheit suchen, ohne gleich den vollen Umfang der ISO 27001 implementieren zu müssen.

eISB Preisvergleich

Sie haben einen eISB und möchten einen schnellen Preis-Leistungs-Vergleich? Nutzen Sie unseren Rechner für eine individuelle Preiskonfiguration.

Welche Vorteile bietet eine ISO 27001 Zertifizierung für KMU?

Trotz der Herausforderungen bietet eine ISO 27001 Zertifizierung zahlreiche Vorteile, die auch für KMU relevant sind.

Wie dient sie als Nachweis von Sicherheitsstandards?

Sie bietet einen Nachweis der Sicherheitsstandards gegenüber Kunden und Partnern. Dies kann in Ausschreibungen zunehmend eine Grundvoraussetzung sein.

Besonders in sensiblen Branchen wie Finanzdienstleistungen, Gesundheitswesen oder als Zulieferer für Großunternehmen wird die ISO 27001 Zertifizierung immer häufiger vorausgesetzt. Sie fungiert als international anerkannter Nachweis für ein angemessenes Sicherheitsniveau und kann Türen zu neuen Geschäftsbeziehungen öffnen.

Warum ist sie ein Rahmenwerk zur kontinuierlichen Verbesserung?

Die ISO 27001 dient als Rahmenwerk zur kontinuierlichen Verbesserung der Informationssicherheit. Durch die Implementierung der Standards können Unternehmen ihre Sicherheitsprozesse optimieren und das Risiko von Cyberangriffen signifikant reduzieren.

Das ISMS nach ISO 27001 ist kein statisches Konstrukt, sondern ein dynamisches System, das regelmäßig überprüft und angepasst wird. Dieser kontinuierliche Verbesserungsprozess stellt sicher, dass:

- Neue Bedrohungen erkannt und behandelt werden

- Sicherheitsmaßnahmen auf ihre Wirksamkeit überprüft werden

- Die Informationssicherheit mit dem Unternehmen mitwächst

- Ressourcen effizient eingesetzt werden

Dieser systematische Ansatz führt langfristig zu einer besseren Sicherheitskultur und effektiveren Schutzmaßnahmen.

Wie reduziert sie das Risiko von Cyberangriffen?

Durch die strukturierte Herangehensweise und die Implementierung geeigneter Maßnahmen reduziert ISO 27001 das Risiko erfolgreicher Cyberangriffe erheblich. Sie stärkt zudem das Vertrauen von Kunden, Partnern und Interessengruppen in die Vertraulichkeit, Integrität und Verfügbarkeit sensibler Informationen.

Die gezielte Risikoanalyse und die Implementierung von Kontrollen aus dem Anhang A der Norm adressieren typische Angriffsvektoren und Schwachstellen. Unternehmen mit einem funktionierenden ISMS sind in der Regel besser gegen Bedrohungen wie:

- Ransomware-Angriffe

- Phishing-Kampagnen

- Datenlecks durch interne oder externe Täter

- Technische Schwachstellen in der IT-Infrastruktur

geschützt und können im Ernstfall schneller und koordinierter reagieren.

Welchen Wettbewerbsvorteil verschafft sie?

Die Zertifizierung kann ein Alleinstellungsmerkmal darstellen und einen Wettbewerbsvorteil verschaffen. Zudem kann sie bei der Erfüllung gesetzlicher oder vertraglicher Compliance-Anforderungen helfen.

Besonders für KMU kann eine ISO 27001 Zertifizierung ein differenzierendes Merkmal im Wettbewerb sein. Sie signalisiert Kunden und Partnern:

- Ein hohes Maß an Professionalität

- Vertrauenswürdigkeit im Umgang mit sensiblen Daten

- Langfristiges Denken und nachhaltiges Handeln

- Proaktive Risikominimierung

In Branchen, in denen Datenschutz und Informationssicherheit besonders relevant sind, kann dies ein entscheidender Vorteil bei der Kundengewinnung sein.

Ein effektives ISMS ist für KMU in der heutigen digitalen Landschaft unerlässlich. Obwohl die ISO 27001 für KMU eine Herausforderung darstellen kann, gibt es pragmatische Ansätze und alternative Standards, die eine strukturierte Verbesserung der Informationssicherheit ermöglichen.

Es ist entscheidend, dass KMU eine passende Lösung finden, die zu ihrer Größe, Struktur und ihren Ressourcen passt und die Sicherheitsmaßnahmen im Alltag gelebt werden können. Informationssicherheit sollte nicht als einmaliges Projekt, sondern als kontinuierlicher Prozess verstanden werden, der in die Unternehmenskultur integriert ist.

Mit dem richtigen Ansatz können auch kleine und mittlere Unternehmen die Vorteile einer professionellen Informationssicherheit nach ISO 27001 nutzen, ohne ihre Ressourcen zu überlasten.

FAQ: Die wichtigsten Fragen zur ISO 27001 für KMU

Wie hoch sind die Kosten für eine ISO 27001 Implementierung?

Die Kosten variieren je nach Unternehmensgröße und -komplexität. Eine Zertifizierung kann erhebliche Kosten für Beratung, Zertifizierungsstellen und Audits verursachen, die für KMU eine finanzielle Belastung darstellen können.

Typische Kostenfaktoren sind:

- Externe Beratung: je nach Umfang zwischen 10.000 und 50.000 Euro

- Schulungen für eigene Mitarbeiter: 1.000 bis 5.000 Euro

- Zertifizierungsaudit: 3.000 bis 10.000 Euro

- Jährliche Überwachungsaudits: 1.500 bis 5.000 Euro

- Interne Personalkosten für Implementation und Betrieb

KMU sollten daher eine detaillierte Kosten-Nutzen-Analyse durchführen, bevor sie sich für eine Zertifizierung entscheiden.

Wie lange dauert die Implementierung bis zur Zertifizierung?

Eine vollständige Implementierung und Zertifizierung kann über ein Jahr in Anspruch nehmen, abhängig von den vorhandenen Strukturen und dem Ressourceneinsatz.

Ein typischer Zeitplan könnte wie folgt aussehen:

- Vorbereitungsphase und Gap-Analyse: 1-2 Monate

- Entwicklung des ISMS und der Dokumentation: 3-6 Monate

- Implementierung der Maßnahmen: 3-6 Monate

- Internes Audit und Korrekturen: 1-2 Monate

- Zertifizierungsaudit: 1 Monat

Durch eine gute Planung und externe Unterstützung kann dieser Zeitraum verkürzt werden, jedoch sollten unrealistische Zeitpläne vermieden werden, um die Qualität des ISMS nicht zu gefährden.

Kann ein KMU ISO 27001 ohne externe Berater umsetzen?

Theoretisch ja, praktisch ist es aufgrund des oft fehlenden spezialisierten Know-hows im Bereich Cybersecurity schwierig. Externe Unterstützung kann den Prozess deutlich effizienter gestalten.

Unternehmen, die über Mitarbeiter mit entsprechender Erfahrung verfügen und bereit sind, in deren Weiterbildung zu investieren, können eine ISO 27001 Implementierung auch intern stemmen. Hilfreich sind dabei:

- Schulungen für die verantwortlichen Mitarbeiter

- Aktive Teilnahme an Fachforen und Arbeitskreisen

- Nutzung von spezialisierten ISMS-Tools

- Zugang zu Mustervorlagen und Leitfäden

Selbst bei einer internen Umsetzung ist es jedoch ratsam, zumindest punktuell externe Expertise einzuholen, beispielsweise für die Durchführung des internen Audits vor der Zertifizierung.

Wie beginnt man am besten mit der ISO 27001 Implementierung?

Der beste Start ist eine gründliche Risikobewertung, um kritische Informationswerte zu identifizieren und eine Priorisierung der Maßnahmen vorzunehmen. Die Einbindung der Führungsebene ist dabei unerlässlich.

Ein strukturierter Einstieg könnte folgende Schritte umfassen:

- Commitment der Geschäftsführung sicherstellen

- Schulung der Schlüsselpersonen durchführen

- Geltungsbereich des ISMS definieren

- Informationssicherheitspolitik entwickeln

- Risikobewertungsmethodik festlegen

- Asset-Inventar erstellen

- Risikoanalyse durchführen

- Maßnahmenplan entwickeln

Dieser schrittweise Ansatz schafft eine solide Grundlage für die weitere Implementierung und hilft, frühe Erfolge zu erzielen, die die Motivation im Team stärken.

Was ist der PDCA-Zyklus und warum ist er wichtig?

Der PDCA-Zyklus (Plan-Do-Check-Act) ist ein Schlüsselelement für die kontinuierliche Verbesserung eines ISMS. Er stellt sicher, dass das ISMS nicht statisch bleibt, sondern sich ständig weiterentwickelt und anpasst.

Die vier Phasen des Zyklus umfassen:

- Plan (Planen): Festlegung von Zielen, Prozessen und Maßnahmen

- Do (Umsetzen): Implementierung der geplanten Maßnahmen

- Check (Überprüfen): Überwachung und Bewertung der Wirksamkeit

- Act (Handeln): Verbesserungsmaßnahmen einleiten

Der PDCA-Zyklus sorgt dafür, dass das ISMS ein lebendiges System bleibt, das auf neue Bedrohungen, veränderte Geschäftsprozesse und technologische Entwicklungen reagieren kann. Ohne diesen kontinuierlichen Verbesserungsprozess würde das ISMS mit der Zeit an Wirksamkeit verlieren.

Sie benötigen Hilfe beim Aufbau Ihres ISMS? Als externer Informationssicherheits-beauftragter unterstützen wir Sie gerne!

Sie benötigen ein ISMS, wissen aber nicht, wie Sie vorgehen sollen?

Noch Fragen zu unseren Angeboten offen oder nicht sicher, welche Leistung zu Ihnen passt? Sprechen Sie uns an!

Externer ISB für KMU

Als Beratungsdienstleister und externer Informationssicherheitsbeauftragter unterstützen wir Sie bei der Ausarbeitung und Entwicklung einer IT-Sicherheitsstrategie, die zu Ihrem Unternehmen passt.

- Gebündelte Erfahrung aus 10 Jahren in der Branche und 500 erfolgreichen Projekten

- Beratung, Software & Schulung aus einer Hand

- Prozessoptimierung frei nach dem Motto: so viel wie nötig, so wenig wie möglich