Externer Informationssicherheitsbeauftragter

Mit einem externen Informationssicherheitsbeauftragten für kleine und mittlere Unternehmen (KMU) stellen Sie sicher, dass Ihre Sicherheitsmaßnahmen gezielt und professionell umgesetzt werden.

Was ist ein Informationssicherheitsbeauftragter?

Informationssicherheit ist für Unternehmen von grundlegender Bedeutung. Neben dem eigenen Interesse, die Vertraulichkeit, Integrität und Verfügbarkeit von personenbezogenen Daten und sensiblen Unternehmensinformationen zu sichern, gibt es gesetzliche Vorgaben, beispielsweise die Vorgaben der kaufmännischen Sorgfaltspflichten, das BDSG-neu, die DSGVO oder das Gesetz zur Kontrolle und Transparenz im Unternehmensbereich.

Durch diese Vorgaben wird Informationssicherheit zum Teil des betrieblichen Risikomanagements.

Der (externe) ISB ist Koordinator und Schnittstelle im Unternehmen, wenn es um Informationssicherheit geht. Er berät die Unternehmensleitung bei der Gestaltung der IT-Sicherheit und unterstützt sie bei der Umsetzung von IT-Projekten.

Sicherheit nach Maß: Ihr individueller Weg zur IT-Compliance

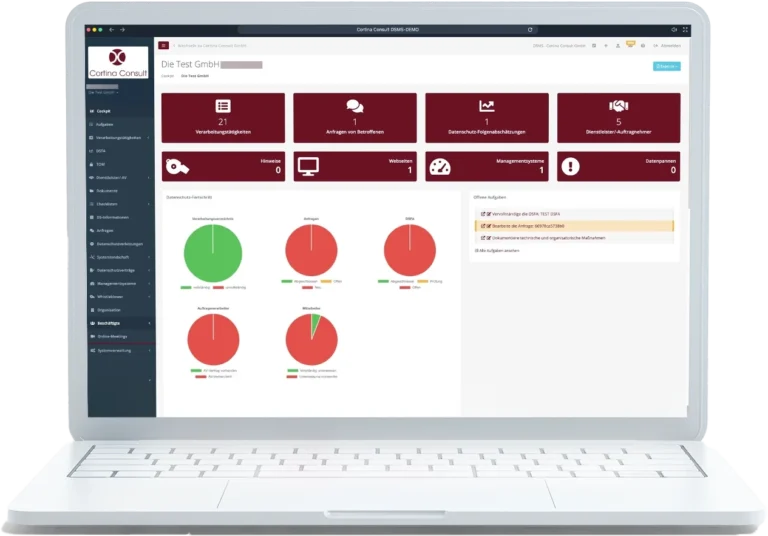

Entspannen Sie sich, während unser maßgeschneidertes Informations-sicherheitsangebot Ihr Unternehmen schützt und gleichzeitig Ihr Budget schont. Erleben Sie, wie einfach der Weg zur Compliance sein kann – mit unserem smarten Managementsystem und unserer Expertise als externer ISB erreichen Sie Ihre Zertifizierungsziele ohne Ressourcenverschwendung

Die Benennung eines externen IT-Sicherheitsbeauftragten bietet den Vorteil, auf die Expertise eines externen Spezialisten zugreifen zu können; durch die Einbindung eines Dienstleisters wird ebenfalls ein möglicher Interessenkonflikt vermieden.

Aufgaben des (ext.) Informationssicherheitsbeauftragten

Als Beratungsdienstleister unterstützen wir Sie bei der Ausarbeitung und Entwicklung einer IT-Sicherheitsstrategie, die zu Ihrem Unternehmen passt. Der Schwerpunkt liegt in dem Aufbau der Organisation zur Gewährleistung eines angemessenen IT-Sicherheitsstandards.

Bei uns erhalten Sie keine Produkte zurIT-Sicherheit, wir verändern Ihre Organisation, damit der Prozess „IT-Sicherheit“ einwandfrei funktioniert. Mit Methodik die sich an den Geschäftsprozessen orientiert, helfen wir Ihnen bei der Auswahl der Hard- und Softwarekomponenten zur Verbesserung der Informationssicherheit.

Sie erhalten von uns Unterstützung bei der Suche nach einem passenden Systemhaus oder Rechenzentrumsbetreiber.

- Beratung bzgl. Informationssicherheits-Managementsystems (ISMS)

- Erstellung von Sicherheitsrichtlinien und -konzepten

- Erstellung von Bedrohungs- und Risikoanalysen

- Durchführung von Audits und Penetrationstests

- Überprüfung von Sicherheitsvorfällen

- Mitarbeit bei sicherheitsrelevanten Projekten

- Durchführung von Schulungen

- Informationsaustausch mit Fachbereichen und Projektverantwortlichen

- Berichterstattung an Geschäftsführung und Vorstände

- Personal

- Schulung

- Datensicherheit

- Datensicherung

- Server / Clients

- Netzwerk

- Internet

- Updates / Patches

- Gebäude

- Infrastruktur

- Outsourcing

- Compliance

- Dokumentation

- DSB

- AVDs

- Aktive Einwirkung auf Einhaltung und Umsetzung von Datenschutz

- Notfallmanagement

- Sicherheitsmanagement

- IT-Sicherheitspolitik (Strategie)

- Sicherheitsrichtlinien (Konzepte)

- Nutzungsrichtlinien (Regelungen)

Welche Qualifikationen benötigt ein Informationssicherheitsbeauftragter?

Die Anforderungen an einen Informationssicherheitsbeauftragten sind vielseitig und erfordern eine Kombination aus technischem Know-how, Managementfähigkeiten und persönlichen Eigenschaften. Besonders im Zeitalter von künstlicher Intelligenz und maschinellem Lernen muss ein ISB nicht nur bestehende Fähigkeiten weiterentwickeln, sondern auch ein Verständnis für neue Technologien und deren Sicherheitsimplikationen aufbauen.

Welche Hard Skills sind unerlässlich?

Für die erfolgreiche Ausübung der ISB-Tätigkeit sind folgende fachliche Qualifikationen entscheidend:

- Erfahrung und Kenntnisse im Bereich der IT und Informationssicherheit

- Kenntnisse in Netzwerksicherheit, Verschlüsselung und Risikomanagement

- Wissen über relevante Normen wie ISO 27001 und den IT-Grundschutz des BSI

- Grundlegendes Wissen über die Aufgaben und Abläufe des Unternehmens

- Erfahrung im Projektmanagement und Koordination von Aufgaben

- Erfahrung im Change Management

- Hohes Maß an Fortbildungsbereitschaft

- Idealerweise abgeschlossenes Studium in einem relevanten Bereich

- Verhandlungssichere Englischkenntnisse

Welche Soft Skills machen einen ISB erfolgreich?

Neben den fachlichen Qualifikationen sind folgende persönliche Eigenschaften wichtig:

- Fähigkeit zum selbstständigen Arbeiten und starke Arbeitsmoral

- Interdisziplinäres Denken

- Analytische Fähigkeiten und prozessorientiertes Denken

- Kommunikationsgeschick und Überzeugungskraft

- Kooperations- und Teamfähigkeit

- Durchsetzungsvermögen

- Stärke beim Aufbau von Beziehungen und Netzwerken

- Zielorientierung

- Anpassungsfähigkeit

- Bewusstsein für Risiken und ihre Ausmaße (Awareness)

Gesetzliche Verpflichtung zur Bestellung eines Informationssicherheitsbeauftragten

Für Unternehmen besteht in Deutschland grundsätzlich keine allgemeine Pflicht zur Bestellung eines Informationssicherheitsbeauftragten. Eine Ausnahme bilden Unternehmen, die unter die Regelungen der kritischen Infrastruktur (KRITIS) fallen. Diese unterliegen den Bestimmungen des BSI-Gesetzes (BSIG) und sind gemäß § 8a BSIG verpflichtet, geeignete technische und organisatorische Sicherheitsmaßnahmen zu treffen.

Die Umsetzung dieser Anforderungen erfolgt in der Regel auf Grundlage etablierter Informationssicherheitsstandards wie ISO/IEC 27001 oder BSI IT-Grundschutz. Die Vorgaben dieser Standards beinhalten häufig die Bestellung eines Informationssicherheitsbeauftragten, wodurch für KRITIS-Unternehmen ein faktischer Bedarf entsteht.

Wann ist ein externer Informationssicherheitsbeauftragter sinnvoll?

Die Anforderungen an Informationssicherheit und Compliance steigen stetig – doch nicht jedes Unternehmen verfügt über die internen Ressourcen, um diese Herausforderungen effektiv zu bewältigen. Ein externer Informationssicherheitsbeauftragter (ISB) bietet eine flexible und effiziente Lösung, um Sicherheitsrisiken zu minimieren und gesetzliche Vorgaben zuverlässig einzuhalten.

Ein externer ISB ist besonders dann sinnvoll, wenn:

- Keine internen Kapazitäten vorhanden sind: Ihr Unternehmen benötigt einen ISB, doch die internen Ressourcen sind begrenzt oder es fehlt an spezialisiertem Know-how.

- Unabhängigkeit und Neutralität gefragt sind: Ein externer ISB betrachtet Ihre Sicherheitsprozesse objektiv und identifiziert Schwachstellen, die intern möglicherweise übersehen werden.

- Schnelle Umsetzung gefordert ist: Während die Einarbeitung eines internen ISB oft Zeit und Schulungen erfordert, bringt ein externer Experte sofort anwendbares Fachwissen mit.

- Regulatorische Anforderungen erfüllt werden müssen: Viele Branchen sind verpflichtet, einen ISB zu benennen. Ein externer ISB hilft Ihnen, gesetzliche und normative Vorgaben wie ISO 27001 oder BSI IT-Grundschutz professionell umzusetzen.

- Wirtschaftlichkeit eine Rolle spielt: Ein externer ISB kann bedarfsgerecht eingesetzt werden – ohne langfristige Personalkosten oder aufwendige Schulungen für interne Mitarbeiter.

- Branchenspezifische Expertise benötigt wird: Sicherheitsanforderungen unterscheiden sich je nach Branche. Ein erfahrener externer ISB bringt Best Practices aus verschiedenen Unternehmen mit und sorgt für maßgeschneiderte Lösungen.

eISB Preisvergleich

Sie haben einen eISB und möchten einen schnellen Preis-Leistungs-Vergleich? Nutzen Sie unseren Rechner für eine individuelle Preiskonfiguration.

Was ist der Unterschied zwischen Informationssicherheit und Datenschutz?

Informationssicherheit und Datenschutz sind vergleichbar ausgerichtet und dienen beide dem Schutz von Informationen und Daten eines Unternehmens. Allerdings unterscheiden sie sich grundlegend in ihren Zielen und rechtlichen Verankerungen.

Wie unterscheiden sich die Schutzziele?

- Informationssicherheit schützt Informationen, die einen Wert für das Unternehmen darstellen, einschließlich geistigen Eigentums, Prozessen und allgemeinen Informationen. Die Ziele sind Vertraulichkeit, Integrität und Verfügbarkeit.

- Datenschutz bezieht sich auf den Schutz personenbezogener Daten und zielt darauf ab, die Person hinter den Daten zu schützen. Die Aufgaben des Datenschutzbeauftragten (DSB) sind durch die DSGVO definiert.

Welche Unterschiede bestehen bei den Verantwortlichen?

- Der ISB ist in der Regel ein studierter Informatiker mit Weiterbildungen im Bereich Security oder Informationssicherheit und ist der Geschäftsführung unterstellt.

- Der DSB ist klassischerweise ein Jurist oder Wirtschaftswissenschaftler mit entsprechender Weiterbildung und ist im Unternehmen nicht weisungsgebunden, sondern der DSGVO gegenüber verpflichtet.

Interessenskonflikte können entstehen, da der ISB die Informationssicherheit im Sinne der Unternehmenswerte durchsetzt und der Geschäftsführung untergeordnet ist. Der DSB hingegen handelt streng nach den Vorgaben der DSGVO zum Schutz der Personen.

Wie ist der ISB in ein ISMS eingebunden?

Die Aufgaben des ISB fallen in den Bereich der Umsetzung, des Betriebs und der Weiterentwicklung des Managementsystems für Informationssicherheit (ISMS). Er hat die Aufgabe, ein ISMS nach den Vorgaben des ISO 27001-Standards aufzubauen, wenn ein Unternehmen eine Zertifizierung anstrebt.

Der ISB nimmt eine qualitätssichernde Funktion für die Informationssicherheit ein, indem er die Wirksamkeit der technischen und organisatorischen Maßnahmen überprüft oder überprüfen lässt. Er ist zudem verantwortlich für:

- Die Steuerung und Koordination des Sicherheitsprozesses

- Die Entwicklung und Implementierung von Sicherheitsrichtlinien

- Die Risikobewertung und das Risikomanagement

- Die Überwachung und kontinuierliche Aktualisierung von Sicherheitsmaßnahmen

- Die Reaktion auf Sicherheitsvorfälle

Dokumenten-Check

Informationssicherheit in einem Unternehmen besteht (wenn überhaupt) maximal zur Hälfte aus technischen Maßnahmen. Ein höherer Anteil entfällt auf organisatorische und menschliche Faktoren. Im Fokus einer strukturierten IT-Sicherheit steht daher neben der Identifizierung geeigneter technischer Vorkehrungen die Schaffung eines Sicherheitsbewusstseins unter den Mitarbeitern.

Unser Dokumenten-Check liefert Ihnen eine belastbare Aussage zu allen im Unternehmen genutzten Betriebsvereinbarungen, Richtlinien und Dokumentationen, die Sie zur Schaffung von IT-Sicherheit sowie dem Nachweis der Datenschutzkonformität benötigen. Zum Beispiel:

- Leitlinie zur Informationssicherheit

- Anwenderhandbücher und "Starter Pakete"

- Auftragsdatenverarbeitung für externe Dienstleister

- Vertraulichkeitsvereinbarung/NDA

- Sicherheitsrichtlinien

- Notfallmeldungen

Der Check umfasst die organisatorische Aspekte zur Informationssicherheit auf Grundlage der VdS 10000. Berücksichtigt werden weiterhin die internen Vorgaben / Compliance sowie die Regelung des BDSG / DSGVO.

Externer vs. Interner ISB – Welche Lösung passt zu Ihrem Unternehmen?

Die Rolle des Informationssicherheitsbeauftragten (ISB) ist essenziell für den Schutz sensibler Unternehmensdaten und die Einhaltung gesetzlicher Vorgaben. Doch viele Unternehmen stehen vor der Frage: Soll die Position intern besetzt oder an einen externen Experten ausgelagert werden?

Die folgende Tabelle zeigt die zentralen Unterschiede und hilft Ihnen, die passende Lösung für Ihre Organisation zu finden.

Interner ISB | Externer ISB |

|---|---|

✔ Keine extra Lohnkosten Ein interner ISB kann auch weitere Aufgaben für das Unternehmen erledigen. | ✔ Transparente und planbare Kosten Pauschalpakete bieten Kostentransparenz. Die Auslagerung der Arbeit spart intern Zeit. |

✔ Vertrauen der Angestellten Das Vertrauen auf die Qualität der Leistung muss nicht erst gewonnen werden. | ✔ Expertise & langjährige Erfahrung Vertrauen wird durch Qualität geschaffen. Die langjährige Erfahrung unserer ISB schafft effiziente Prozesse. |

✘ Gefahr der Betriebsblindheit Internen Mitarbeitern stecken oft tief in den Unternehmensstrukturen und haben Schwierigkeiten objektiv auf diese zu schauen. | ✔ Objektive Außenperspektive Ein objektiver Blickwinkel und persönliche Distanz zu Mitarbeitern sind für die Findung & Umsetzung der Maßnahmen von Vorteil. |

✘ Haftungsrisiko für das Unternehmen Das Unternehmen haftet für das Handeln der eigenen Mitarbeiter. Im Falle eines Cyber-Vorfalls oder eines Verstoßes kann dies sehr teuer werden. | ✔ Kein Risiko für das Unternehmen Durch die Implementierung eines umfassenden ISMS mit Unterstützung eines eISB schützen Sie sich vor rechtlichen Konsequenzen und hohen Strafen. |

✘ Kündigungsschutz Interne Mitarbeiter unterliegen dem Kündigungsschutz. | ✔ Variable Vertragslaufzeit Der Vertrag mit einem externen Informationssicherheitsbeauftragten kann jederzeit zur vereinbarten Frist gekündigt werden. |

✘ Zusatzkosten Hohe Investitionen in Schulung und Weiterbildung. | ✔ Keine Ausbildungskosten Der ISB trägt alle Kosten für seine Fort- und Weiterbildungen. |

Beide Varianten haben ihre spezifischen Vorteile und Herausforderungen. Während ein interner ISB fest in die Unternehmensstruktur eingebunden ist, bringt ein externer ISB unabhängige Expertise und eine objektive Sichtweise mit. Entscheidend ist, welche Anforderungen und Ressourcen Ihr Unternehmen hat.

Die Rolle des Informationssicherheitsbeauftragten (ISB) im PDCA-Zyklus

Der Informationssicherheitsbeauftragte (ISB) nimmt eine zentrale Rolle im kontinuierlichen Sicherheitsprozess einer Organisation ein. Seine Aufgaben lassen sich in klar definierte Schritte gliedern, die dem klassischen PDCA-Zyklus (Plan-Do-Check-Act) folgen:

• Festlegung konkreter Sicherheitsziele für die Organisation

• Ausarbeitung einer umfassenden Sicherheitsstrategie

• Durchführung systematischer Risikoanalysen zur Identifikation und Bewertung relevanter Risiken

• Erstellung von Sicherheitskonzepten und -richtlinien

• Dokumentation der Sicherheitsstrategie und Ziele in der Leitlinie zur Informationssicherheit

• Koordination sicherheitsrelevanter Projekte im Unternehmen

• Überprüfung der korrekten Umsetzung von Sicherheitsmaßnahmen

• Schulung und Sensibilisierung der Mitarbeiter für Informationssicherheitsbelange

• Überwachung der Einhaltung von Standards und gesetzlichen Rahmenbedingungen

• Berichterstattung an die Leitungsebene über den Status der Informationssicherheit

• Detektion und Behandlung von Sicherheitsvorfällen

• Durchführung regelmäßiger Audits zur Überprüfung der Maßnahmenumsetzung

• Identifikation von Schwachstellen und Verbesserungsmöglichkeiten

• Anpassung der Sicherheitsstrategie bei Änderungen der Rahmenbedingungen oder Sicherheitsziele

Die Option eines externen ISB

- Übernahme aller ISB-Aufgaben durch einen nicht festangestellten, externen Dienstleister

- Vorteile: unabhängige Expertise, Objektivität und Aktualität der Fachkenntnisse

- Funktion als Schnittstelle und Koordinator im Unternehmen

- Unterstützung der Unternehmensleitung bei Gestaltung und Umsetzung der Informationssicherheit

Die Rolle des ISB ist somit eine kontinuierliche Funktion innerhalb des dynamischen und sich stetig verändernden Sicherheitslebenszyklus einer Organisation. Informationssicherheit ist kein statischer Zustand, sondern erfordert aktives Management, um das erreichte Sicherheitsniveau dauerhaft aufrechtzuerhalten und kontinuierlich zu verbessern.

Welche aktuellen Zertifizierungen und Standards sind für einen ISB relevant?

Der Nachweis von Informationssicherheit durch ein vertrauenswürdiges Zertifikat, wie ein ISO 27001-Zertifikat auf Basis von IT-Grundschutz, schafft Vertrauen intern und extern. Ein solches Zertifikat belegt, dass eine Institution die allgemeinen Anforderungen der ISO 27001-Norm erfüllt und konkrete Anforderungen aus dem IT-Grundschutz umsetzt.

Cyberangriffe und IT-Risiken stellen Unternehmen jeder Größe vor große Herausforderungen. Mit VdS 10000 bietet der Verband der Sachversicherer (VdS) einen praxisnahen IT-Sicherheitsstandard, der speziell für kleine und mittelständische Unternehmen (KMU) entwickelt wurde.

VdS 10000 – Praxisnaher Standard für Ihre IT-Sicherheit

VdS 10000 ist ein kompakter und praxisorientierter IT-Sicherheitsstandard, der Unternehmen hilft, ihre IT-Risiken systematisch zu analysieren und wirksame Schutzmaßnahmen zu implementieren. Der Standard baut auf den Anforderungen von ISO 27001 auf, ist jedoch einfacher umzusetzen und speziell auf die Bedürfnisse von KMU zugeschnitten.

Warum ist VdS 10000 sinnvoll?

- Kompakter IT-Sicherheitsstandard – speziell für KMU und Organisationen mit begrenzten IT-Ressourcen

- Schnell und effizient umsetzbar – ohne übermäßige Bürokratie oder komplexe Prozesse

- Reduziertes Cyberrisiko – durch bewährte Sicherheitsmaßnahmen gegen Cyberangriffe und Datenverluste

- Erfüllung gesetzlicher Anforderungen – unterstützt bei der Umsetzung von DSGVO und IT-Sicherheitsvorgaben

- Zertifizierbar – Unternehmen können sich nach VdS 10000 zertifizieren lassen und ihre Sicherheitsmaßnahmen offiziell nachweisen

Wie funktioniert VdS 10000?

Der VdS 10000-Standard basiert auf einem risikobasierten Ansatz und legt konkrete Maßnahmen für verschiedene Sicherheitsbereiche fest. Dazu gehören organisatorische Maßnahmen, die klare Sicherheitsrichtlinien und Verantwortlichkeiten definieren, sowie technische Schutzmaßnahmen wie sichere Netzwerke, Firewalls und Verschlüsselung.

Ein weiterer wichtiger Bestandteil ist das Notfallmanagement, das Unternehmen dabei unterstützt, auf Cyberangriffe und Sicherheitsvorfälle gezielt zu reagieren. Ergänzend dazu spielt die Mitarbeitersensibilisierung eine zentrale Rolle – durch gezielte Schulungen wird das Bewusstsein für IT-Sicherheit gestärkt und das Risiko menschlicher Fehler reduziert.

ISO 27001 – Ihr Standard für Informationssicherheit

ISO 27001 ist der international anerkannte Standard für ein systematisches Informationssicherheitsmanagement (ISMS). Unternehmen, die sensible Daten verarbeiten, stehen vor der Herausforderung, ihre Informationen zuverlässig zu schützen. Ein zertifiziertes ISMS nach ISO 27001 bietet genau dafür die optimale Grundlage.

ISO 27001 basiert auf dem Plan-Do-Check-Act (PDCA)-Modell, das eine kontinuierliche Verbesserung sicherstellt:

So funktioniert ISO 27001 in der Praxis

- Plan: Analyse der Risiken, Definition von Sicherheitsrichtlinien und Zielen

- Do: Umsetzung der Maßnahmen zur Risikominderung

- Check: Regelmäßige Überprüfung und Bewertung der Sicherheitsmaßnahmen

- Act: Optimierung und Anpassung der Sicherheitsstrategie

Durch diesen zyklischen Ansatz bleibt Ihre Informationssicherheit dynamisch und anpassungsfähig – genau das, was Unternehmen in einer zunehmend digitalisierten Welt benötigen.

Die Vorteile einer ISO 27001-Zertifizierung

Daten sind das Herzstück jedes Unternehmens – sei es Kundeninformationen, Geschäftsgeheimnisse oder interne Prozesse. Ein unzureichender Schutz kann schwerwiegende Folgen haben: Datenverluste, Cyberangriffe oder rechtliche Konsequenzen. Mit einer ISO 27001-Zertifizierung weisen Sie nach, dass Ihr Unternehmen Informationssicherheit systematisch plant, umsetzt und kontinuierlich verbessert.

Warum ist ISO 27001 wichtig?

Ein klares Rahmenwerk für den Schutz Ihrer Unternehmenswerte

Gezielte Maßnahmen minimieren Cyber-Bedrohungen und Sicherheitslücken

Kunden, Partner und Behörden erkennen Ihr Engagement für Sicherheit

Unterstützung bei der Einhaltung von DSGVO, BSI-Gesetz und anderen Regularien

Informationssicherheitsmanagementsysteme

Durch Informationssicherheitsmanagementsysteme (ISMS) werden Prozesse und Richtlinien technischer und nicht-technischer Art in Unternehmen etabliert, um die Datensicherheit zu gewährleisten. Vor allem werden ständige Kontrollen und daraus abgeleitete Verbesserungsvorschläge etabliert.

Ein weiterer Vorteil der Implementierung eines groß angelegten ISMS ist eine Zertifizierung nach der ISO 27001. Diese Norm der Internationalen Organisation von Normierung, die als DIN-Norm veröffentlicht ist, enthält u.a. Vorgaben zur Datensicherheit für verschiedene Organisationen. Vereinfacht gesagt, stellt diese Norm die Anforderungen an ein Informationssicherheitsmanagementsystem (ISMS) dar.

Die Erfüllung ihrer Voraussetzungen und damit verbundene Zertifizierung gewährleistet dann unter Umständen den Nachweis an die Anforderungen des Art. 32 DSGVO und verhindert somit die hohen Bußgelder, die die DSGVO gemäß. für Verstöße gegen die Vorgaben zur Informationssicherheit androht.

Zeitaufwand und Personalbedarf für einen Informationssicherheitsbeauftragten (ISB)

Der Zeitaufwand und Personalbedarf eines Informationssicherheitsbeauftragten in Deutschland variiert je nach verschiedenen Faktoren:

- Grundbedarf: In der Regel benötigt ein mittelständisches Unternehmen etwa 1-2 Tage pro Woche für einen ISB (ca. 20-40% einer Vollzeitstelle)

- Bundesland und Region: In Ballungszentren wie Berlin ist aufgrund höherer Komplexität und Regulierungsdichte häufig eine Vollzeitstelle erforderlich, während in Regionen wie Schleswig-Holstein oft eine 25%-Stelle ausreichend sein kann

- Branche: Im hochregulierten Bereich Metallindustrie werden für den ISB typischerweise eine Vollzeitkraft plus 1-2 unterstützende Mitarbeiter benötigt, während im Bereich Gesundheit meist eine 50-75% Stelle ausreichend ist

- Unternehmensgröße: Bei Unternehmen mit über 10.000 Mitarbeitern ist in der Regel ein ISB-Team aus 3-5 Vollzeitkräften notwendig, während bei 51-250 Mitarbeitern eine 30-40% Stelle (1,5-2 Tage pro Woche) meist ausreicht

- Anforderungskomplexität: Mit steigender Komplexität der Sicherheitsanforderungen (z.B. internationale Geschäftstätigkeit, kritische Infrastruktur) erhöht sich der Zeitaufwand entsprechend, wobei besonders herausfordernde Umgebungen ein dediziertes Team erfordern können

Abos, Angebote, Software – welche Modelle bietet der Markt?

Verschiedene Dienstleister bieten externe ISB-Dienste an. Die Angebote reichen von Vollzeit-Dienstleistungen bis hin zu projektbezogenen Einsätzen. Die Kosten variieren je nach Umfang und Komplexität der Aufgaben.

In größeren Institutionen kann zur Unterstützung des ISB ein IS-Management-Team gebildet werden, das für übergreifende Belange der Informationssicherheit zuständig ist und Analysen, Konzepte und Richtlinien koordiniert, berät und kontrolliert.

Vorteile eines externen Informationssicherheitsbeauftragten

Die Beauftragung eines externen Informationssicherheitsbeauftragten bringt spezifische Vorteile mit sich:

- Individuell abgestimmte Konzepte: Lösungen werden an die spezifischen Anforderungen eines Unternehmens angepasst und bedarfsgerecht entwickelt.

- Effizienzsteigerung durch reduzierte Kosten: Der externe ISB erfordert keinen internen Ressourcenaufbau und entlastet bestehende Strukturen langfristig.

- Aktualität der Fachkenntnisse: Regelmäßige Schulungen und Weiterbildungen stellen sicher, dass aktuelle Bedrohungen und regulatorische Anforderungen stets berücksichtigt werden.

- Unabhängige Expertise: Als neutrale Instanz kann ein externer ISB interne Strukturen und Prozesse objektiv bewerten und Verbesserungspotenziale aufzeigen.

- Erhöhte Sicherheit: Reduktion von Cyber-Risiken und Verbesserung der Sicherheitsstandards

Handlungsempfehlungen für Unternehmen

Für Unternehmen ist über die Implementierung eines ISMS nachzudenken, zumal die Möglichkeit besteht, dass Art. 32 dahingehend ausgelegt wird, dass ein ISMS zwingend zu implementieren ist und andere Gesetze (bspw. das Aktiengesetz und das IT-Sicherheitsgesetz) bereits eine solche Implementierung verlangen.

Haben Sie sich als Unternehmen für die Implementierung eines ISMS entschieden, ist es empfehlenswert nicht ausschließlich personenbezogene Daten, sondern alle vorhandenen Informationen zu schützen, unabhängig davon ob es sich um personenbezogene Daten handelt oder nicht.

BSI IT-Grundschutz – Systematische Informationssicherheit für Unternehmen

Effektive Informationssicherheit ist für Unternehmen heute unverzichtbar. Doch wie lässt sie sich praxisnah und strukturiert umsetzen? Der BSI IT-Grundschutz bietet genau dafür eine bewährte Methodik. Entwickelt vom Bundesamt für Sicherheit in der Informationstechnik (BSI), stellt er eine systematische und zugleich pragmatische Vorgehensweise dar, um IT-Risiken zu minimieren und Sicherheitsmaßnahmen gezielt umzusetzen.

Der BSI IT-Grundschutz ist ein bewährtes Rahmenwerk zur Identifizierung, Bewertung und Absicherung von IT-Risiken. Er basiert auf bewährten Best Practices und standardisierten Maßnahmen, die Unternehmen dabei unterstützen, ihre Informationssicherheit systematisch und effizient zu gestalten.

Durch eine klare Modularität und praxisnahe Sicherheitsbausteine können Organisationen Schutzmaßnahmen gezielt auswählen und umsetzen, ohne von unnötiger Komplexität ausgebremst zu werden.

Hinweis

Zur Überprüfung der Informationssicherheit im Unternehmen, können Sie auf den veröffentlichen Fragebogen des Bayerischen Landesamtes für Datenschutzaufsicht als Leitlinie zurückgreifen.

Dieser bietet zusätzlich eine Checkliste für die Einhaltung weiterer Voraussetzungen der Datenschutzgrundverordnung (z.B. die Wahrung der Betroffenenrechte und Transparenzvorschriften).

FAQ: Häufige Fragen zum Informationssicherheitsbeauftragten

Kann eine Person gleichzeitig ISB und Datenschutzbeauftragter sein?

Theoretisch ist dies möglich, da sich die Kompetenzen ähneln. Allerdings kann ein ISB, der der Geschäftsleitung untergeordnet ist, den Datenschutz zugunsten unternehmerischer Ziele zurückstellen. Ein DSB darf keine Aufgaben wahrnehmen, die zu Interessenskonflikten bei seiner Kontrollfunktion führen könnten.

Welche Herausforderungen kommen auf den ISB in der Zukunft zu?

Künstliche Intelligenz und maschinelles Lernen, Cloud-Sicherheit, Quantencomputer und Zero-Trust-Sicherheitsmodelle sind einige der technologischen Trends, die die Arbeit des ISB in Zukunft beeinflussen werden. Der ISB muss sich kontinuierlich weiterbilden, um mit diesen Entwicklungen Schritt zu halten.

Wie hoch ist der Zeitaufwand für einen externen ISB?

Der Zeitaufwand hängt stark von der Größe und Komplexität des Unternehmens ab. Für die Bewältigung der vielfältigen Aufgaben muss ein ausreichender Stellenanteil bereitgestellt werden. In größeren Institutionen kann zur Unterstützung des ISB ein IS-Management-Team gebildet werden.

Muss jedes Unternehmen einen ISB bestellen?

Es gibt keine allgemeine gesetzliche Vorgabe zur Bestellung eines ISB. Allerdings ist die Bestellung eines ISB für viele Organisationen vorteilhaft, insbesondere bei der Verarbeitung sensibler oder personenbezogener Daten. Betreiber kritischer Infrastrukturen müssen aufgrund des IT-Sicherheitsgesetzes Maßnahmen zur IT-Sicherheit ergreifen.

Welche Rolle spielt der ISB bei einem Sicherheitsvorfall?

Der ISB ist der zentrale Ansprechpartner bei Sicherheitsvorfällen. Er ist verantwortlich für die Reaktion auf den Vorfall und die Ergreifung geeigneter Maßnahmen zur Behebung von Sicherheitsverletzungen. Zudem muss er die Einhaltung von Meldepflichten im Falle eines Sicherheitsvorfalls sicherstellen.

Als externer Informationssicherheitsbeauftragter unterstützen wir Sie bei der Entwicklung und Umsetzung einer IT-Sicherheitsstrategie.

Vermittlung von Inhalten zur Cyber-Sicherheit. Videos und Best Practices inklusive.

Sie benötigen ein ISMS, wissen aber nicht, wie Sie vorgehen sollen?

Externer ISB für KMU

Als Beratungsdienstleister und externer Informationssicherheitsbeauftragter unterstützen wir Sie bei der Ausarbeitung und Entwicklung einer IT-Sicherheitsstrategie, die zu Ihrem Unternehmen passt.

- Gebündelte Erfahrung aus 10 Jahren in der Branche und 500 erfolgreichen Projekten

- Beratung, Software & Schulung aus einer Hand

- Prozessoptimierung frei nach dem Motto: so viel wie nötig, so wenig wie möglich