Zertifizierung nach ISO 27001

Informationssicherheit ist entscheidend, um Unternehmensdaten vor Bedrohungen und Verlust zu schützen. ISO 27001 bietet einen internationalen Standard, um ein effektives Informationssicherheitsmanagementsystem (ISMS) zu implementieren und so Risiken systematisch zu minimieren.

Internationaler Standard ISO 27001

Die ISO 27001 ist eine der bekanntesten und anerkanntesten Normen für Informationssicherheitsmanagement. Sie legt fest, wie ein Informationssicherheitsmanagementsystem aufgebaut sein muss, um Informationen vor Bedrohungen wie Datenverlust, Cyberangriffen und unbefugtem Zugriff zu schützen.

Dabei umfasst die Norm nicht nur IT-Sicherheitsmaßnahmen, sondern auch organisatorische und physische Sicherheitsvorkehrungen, die alle Bereiche eines Unternehmens betreffen.

Das Hauptziel der ISO 27001 ist es, ein systematisches und kontinuierliches Management der Informationssicherheit zu gewährleisten. Unternehmen, die diese Norm implementieren, sorgen dafür, dass ihre sensiblen Daten nicht nur heute, sondern auch langfristig vor den vielfältigen Risiken der digitalen Welt geschützt sind.

Der Weg zur ISO 27001-Zertifizierung

Die Implementierung eines ISMS nach ISO 27001 ist ein umfassender Prozess, der eine detaillierte Analyse und ein strukturiertes Vorgehen erfordert. Zunächst gilt es, eine Bestandsaufnahme der aktuellen Sicherheitslage zu machen und mögliche Schwachstellen zu identifizieren.

Basierend auf dieser Analyse werden gezielte Maßnahmen entwickelt, um die Informationssicherheit nachhaltig zu verbessern. Der gesamte Zertifizierungsprozess kann durch die Unterstützung eines erfahrenen Beraters effizient und reibungslos gestaltet werden.

Die ISO 27001 dient dem Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen, indem sie sicherstellt, dass sensible Daten vor unbefugtem Zugriff geschützt sind, ihre Korrektheit gewährleistet bleibt und sie bei Bedarf verfügbar sind. Zudem sollen potenzielle Bedrohungen durch eine strukturierte Risikoanalyse identifiziert und durch geeignete Maßnahmen minimiert werden.

Die Einhaltung gesetzlicher und regulatorischer Anforderungen wird erleichtert, wodurch Unternehmen Datenschutz- und Sicherheitsvorgaben besser umsetzen können. Darüber hinaus stärkt die Zertifizierung nach ISO 27001 das Vertrauen von Kunden und Partnern, indem sie die Wirksamkeit des Sicherheitsmanagements belegt.

Schließlich trägt der Standard zur Verbesserung der Sicherheitskultur im Unternehmen bei, indem er regelmäßige Schulungen und klare Richtlinien fördert. Insgesamt hilft die Umsetzung von ISO 27001 Unternehmen dabei, ihre Informationssicherheit zu optimieren, Risiken zu minimieren und sich gegen Cyberangriffe und Datenschutzverletzungen zu schützen.

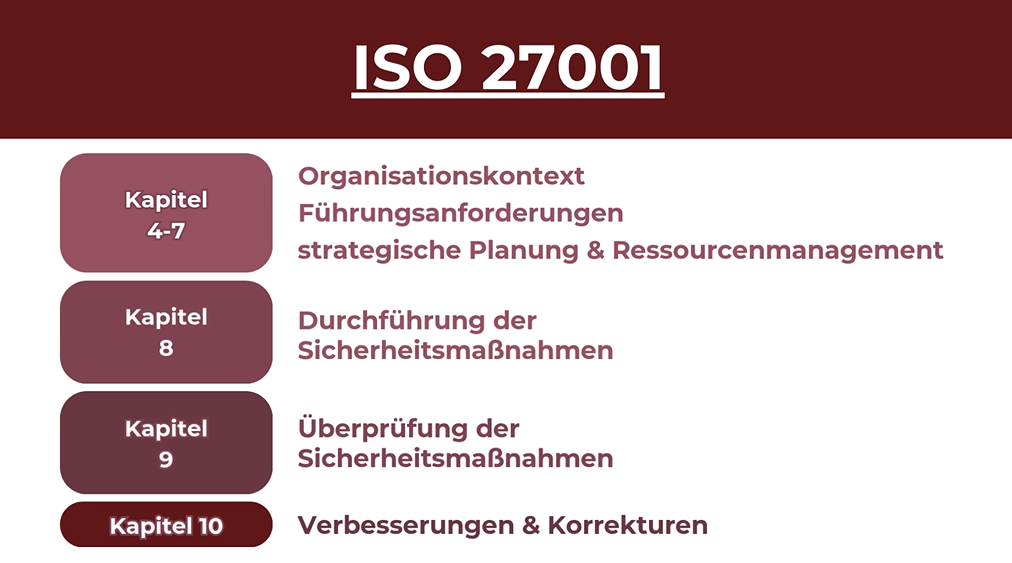

Aufbau der ISO 27001

Die ISO 27001 bietet eine klare Struktur, die Unternehmen bei der effizienten Umsetzung ihrer Informations-sicherheitsstrategie unterstützt. Der Standard orientiert sich am PDCA-Zyklus, der die kontinuierliche Prozessverbesserung fördert.

Planung (Plan)

In dieser Phase werden der Kontext der Organisation und die strategischen Ziele definiert. Eine wesentliche Grundlage bildet die Risikoanalyse, die potenzielle Bedrohungen und Schwachstellen identifiziert und die notwendigen Sicherheitsmaßnahmen festlegt.

Unternehmen müssen alle Prozesse und Abteilungen, die mit schützenswerten Daten arbeiten, genau dokumentieren. Nur so kann sichergestellt werden, dass sämtliche sicherheitsrelevanten Aspekte abgedeckt sind.

Umsetzung (Do)

Hier geht es um die praktische Umsetzung der festgelegten Sicherheitsmaßnahmen. Die identifizierten Risiken werden durch konkrete Schutzmaßnahmen minimiert. Dazu gehören die Einführung von technischen Sicherheitsvorkehrungen, die Schulung von Mitarbeitern und die kontinuierliche Überwachung der Sicherheitsstandards. Ein systematisches Risikomanagement sorgt dafür, dass alle relevanten Risiken proaktiv adressiert werden.

Überprüfung (Check)

In dieser Phase wird die Wirksamkeit der umgesetzten Sicherheitsmaßnahmen regelmäßig überprüft. Die ISO 27001 fordert regelmäßige Audits und Bewertungen, um sicherzustellen, dass alle Prozesse und Maßnahmen weiterhin den aktuellen Anforderungen entsprechen. Nur so kann das Unternehmen schnell auf neue Bedrohungen reagieren und gegebenenfalls Anpassungen vornehmen.

Anpassung (Act)

Auf Basis der durchgeführten Überprüfungen werden notwendige Verbesserungen und Korrekturmaßnahmen ergriffen. Dies sichert eine kontinuierliche Anpassung des Informationssicherheitsmanagementsystems an neue Anforderungen, gesetzliche Vorgaben und sich verändernde Bedrohungslagen.

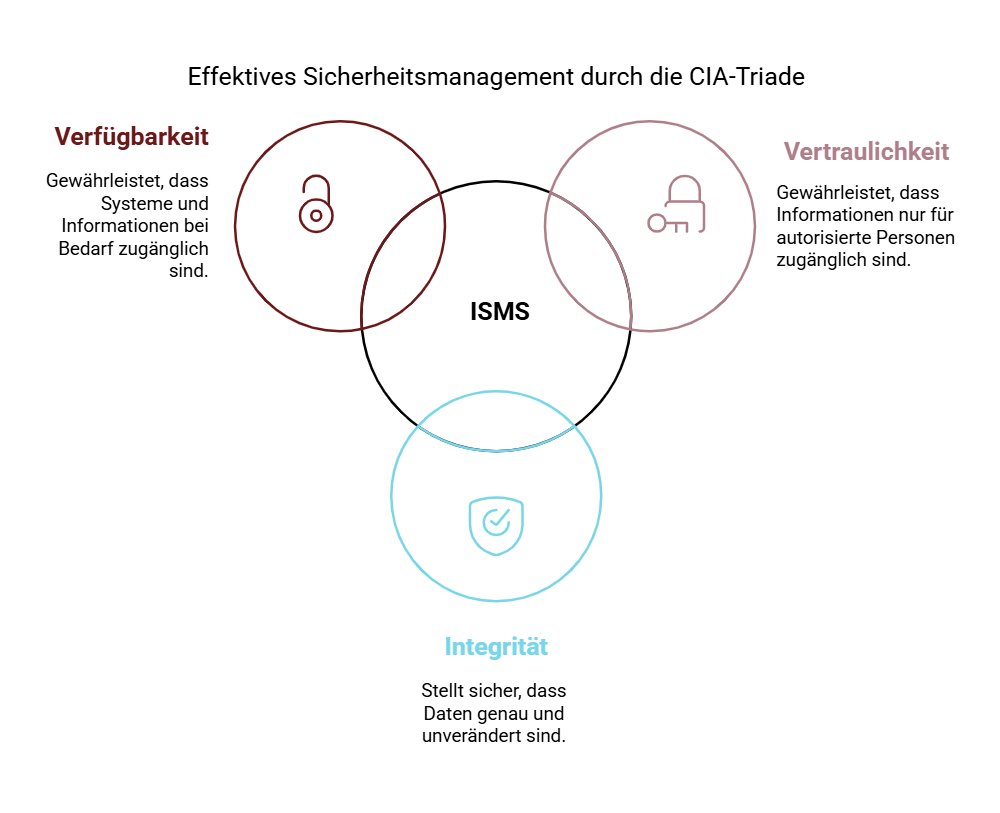

Sicherstellung der Vertraulichkeit, Integrität und Verfügbarkeit von Daten

Um ein effektives Sicherheitsmanagement zu gewährleisten, basiert die ISO 27001-Norm auf drei fundamentalen Prinzipien der Informationssicherheit: Vertraulichkeit, Integrität und Verfügbarkeit. Diese Grundsätze werden als CIA-Triade (Confidentiality, Integrity, Availability) bezeichnet und bilden das Fundament eines sicheren und zuverlässigen Informationssicherheitsmanagementsystems (ISMS).

- Vertraulichkeit: Sicherstellen, dass Informationen nur für autorisierte Personen zugänglich sind. Dies beinhaltet Zugriffskontrollen, Verschlüsselung und sichere Übertragungsmethoden.

- Integrität: Gewährleisten, dass Daten genau, vollständig und zuverlässig sind und nicht unbefugt verändert werden können. Dies umfasst Datenvalidierungsprozesse, digitale Signaturen und Änderungsverfolgung.

- Verfügbarkeit: Sicherstellen, dass Informationen und Systeme für autorisierte Nutzer bei Bedarf zugänglich sind. Dies beinhaltet Redundanzen, Disaster-Recovery-Pläne und Business-Continuity-Management.

Erfüllung regulatorischer und gesetzlicher Anforderungen

In einer Zeit, in der Datenschutz und IT-Sicherheit zu den zentralen geschäftlichen Herausforderungen gehören, müssen Unternehmen zunehmend strengere gesetzliche und regulatorische Anforderungen erfüllen.

Vorschriften wie die Datenschutz-Grundverordnung (DSGVO), der Health Insurance Portability and Accountability Act (HIPAA) und der Payment Card Industry Data Security Standard (PCI DSS) verlangen von Unternehmen, dass sie klare Sicherheitsmaßnahmen zum Schutz sensibler Daten implementieren. Die Nichteinhaltung dieser Vorschriften kann nicht nur zu hohen Geldstrafen führen, sondern auch zu erheblichen Reputationsschäden.

ISO 27001 bietet Unternehmen einen strukturierten Rahmen, um gesetzliche Vorgaben systematisch zu erfüllen und eine nachhaltige Compliance-Strategie zu etablieren. Die Norm basiert auf drei zentralen Prinzipien:

Der Unterstützung bei der branchenspezifischen Einhaltung von Vorschriften wie der DSGVO, HIPAA und PCI DSS, der Schaffung eines dokumentierten Rahmens für Due-Diligence-Prozesse im Bereich Informationssicherheit sowie der regelmäßigen Überwachung durch Audits und Überprüfungen, um sicherzustellen, dass die Vorschriften kontinuierlich eingehalten werden.

Videoreihe zum Aufbau eines ISMS

Klassifizierung von Informationen

Die Klassifizierung von Daten im Informationssicherheitsmanagementsystem (ISMS) stellt sicher, dass Informationen gemäß ihrem Schutzbedarf eingestuft und gezielt geschützt werden.

Lieferantenaudit im ISMS

Audits von Lieferanten sind ein essenzieller Bestandteil der Informationssicherheit, um Risiken in der Lieferkette zu identifizieren, Sicherheitsstandards zu prüfen und Compliance sicherzustellen.

Richtlinien und Schulungen

Richtlinien zur Informationssicherheit sind essenziell, um den sicheren Umgang mit sensiblen Daten im Unternehmen zu gewährleisten. Sie definieren klare Vorgaben für Mitarbeitende, um Sicherheitsrisiken zu minimieren und Cyberangriffe sowie Datenschutzverstöße zu verhindern.

Risikoanalyse

Ein gezieltes Risikomanagement schützt Unternehmensdaten vor potenziellen Bedrohungen. Durch regelmäßige Risikoanalysen können geeignete Sicherheitsmaßnahmen in einem ISMS schnell umgesetzt werden.

Personalmanagement

Ein effektives Personalmanagement im ISMS ist unerlässlich, um die Sicherheitsrichtlinien im gesamten Unternehmen umzusetzen. Es stellt sicher, dass Mitarbeiter angemessen geschult werden und nur die benötigten Zugriffsrechte auf sensible Informationen erhalten.

Physische Informationssicherheit

Physische Informationssicherheit ist ein entscheidender Bestandteil eines ISMS und schützt Unternehmensräume und vertrauliche Informationen vor unbefugtem Zugriff.

Die Vorteile einer ISO 27001-Zertifizierung

- Nachweis der Einhaltung internationaler Sicherheitsstandards

- Stärkung des Vertrauens von Kunden, Partnern und Lieferanten

- Beweist, dass das Unternehmen Informationssicherheit ernst nimmt und Risiken systematisch adressiert

- Erfüllung gesetzlicher und regulatorischer Anforderungen

- Unterstützung bei der Einhaltung der Datenschutz-Grundverordnung (DSGVO)

- Vermeidung von Bußgeldern und rechtlichen Konsequenzen

- Schutz vor finanziellen Verlusten durch Sicherheitsvorfälle oder Datenpannen

- Vermeidung von Rufschädigung durch unzureichende Informationssicherheit

Wichtige Anforderungen und der Anhang A

Ein wesentlicher Bestandteil der ISO 27001 ist der Anhang A, der normative Anforderungen für Sicherheitsmaßnahmen enthält. Im Gegensatz zu anderen Normen, wie etwa der ISO 9001, in der Anhänge oft nur informativen Charakter haben, müssen die Vorgaben aus Anhang A vollständig umgesetzt werden, um eine ISO 27001-Zertifizierung zu erhalten.

Diese Sicherheitsmaßnahmen decken alle relevanten Bereiche ab, von der physischen Sicherheit über den Datenschutz bis hin zu speziellen Anforderungen für den Umgang mit IT-Systemen und Netzwerken.

Vertrauensgewinn bei Kunden und Geschäftspartnern

Vertrauen ist in einer zunehmend digitalisierten Welt ein entscheidender Wettbewerbsfaktor. Unternehmen, die ihre Informationssicherheit systematisch managen, können sich nicht nur vor Bedrohungen schützen, sondern auch bei Kunden und Geschäftspartnern punkten. Ein hoher Sicherheitsstandard signalisiert Verlässlichkeit und Professionalität, was langfristig zur Stärkung der Geschäftsbeziehungen beiträgt.

Gerade in Branchen mit sensiblen Daten oder regulierten Umfeldern ist der Nachweis eines soliden Sicherheitsmanagements von zentraler Bedeutung. Kunden legen immer mehr Wert auf Transparenz und den Schutz ihrer Daten.

Unternehmen, die proaktiv Sicherheitsmaßnahmen umsetzen und dies nachweisen können, haben einen klaren Marktvorteil. Die Fähigkeit, Sicherheitsrisiken zu erkennen, zu bewerten und zu minimieren, stärkt nicht nur das Vertrauen externer Stakeholder, sondern trägt auch zur innerbetrieblichen Stabilität und Widerstandsfähigkeit gegenüber Cyberbedrohungen bei.

Die ISO 27001-Zertifizierung als Wettbewerbsvorteil

Die ISO 27001-Zertifizierung ist nicht nur ein Nachweis für die Einhaltung höchster Sicherheitsstandards, sondern auch ein wichtiges Marketinginstrument. Durch die Zertifizierung signalisiert ein Unternehmen seinen Kunden, Partnern und Lieferanten, dass es den Schutz sensibler Informationen ernst nimmt.

Die Zertifizierung dient als Nachweis der Sicherheitsmaßnahmen und zeigt das Engagement eines Unternehmens für Informationssicherheit gegenüber seinen Stakeholdern. Sie trägt zur Steigerung des Marktvertrauens bei, da Kunden und Partner sich auf die implementierten, standardisierten Sicherheitsvorkehrungen verlassen können. Darüber hinaus wird die ISO 27001-Zertifizierung in vielen Branchen zunehmend zu einem wichtigen Unterscheidungsmerkmal bei der Auswahl von Geschäftspartnern, was eine geschäftliche Differenzierung ermöglicht.

In einer Zeit, in der Vertrauen eine zentrale Rolle in der Geschäftswelt spielt, stellt eine ISO 27001-Zertifizierung einen entscheidenden Wettbewerbsvorteil dar. Zudem hilft sie, gesetzliche und regulatorische Anforderungen zu erfüllen, die für viele Unternehmen zunehmend anspruchsvoll werden.

ISO 27001 als Grundlage für eine nachhaltige Sicherheitsstrategie

In der heutigen digitalen Welt spielt der Schutz von Informationen eine entscheidende Rolle. Unternehmen verwalten täglich eine große Menge an sensiblen Daten – von Kunden- und Finanzinformationen bis hin zu vertraulichen internen Dokumenten. Gleichzeitig steigt das Risiko von Cyberangriffen, Datenverlusten und internen Sicherheitsverstößen.

Die ISO 27001-Zertifizierung bietet Unternehmen eine strukturierte Möglichkeit, ihre Informationssicherheit systematisch zu verwalten und zu verbessern. Sie ist ein international anerkannter Standard für das Informationssicherheitmanagementsystem (ISMS) und hilft Unternehmen dabei, Risiken zu minimieren, Sicherheitsmaßnahmen zu implementieren und gesetzliche Anforderungen zu erfüllen.

Unternehmen aus dem IT-Sektor, Banken, Versicherungen, Gesundheitswesen und alle Organisationen, die mit sensiblen Daten arbeiten, profitieren besonders von der ISO 27001-Zertifizierung.

Die Einführung der ISO 27001 sollte nicht als einmalige Maßnahme, sondern als langfristiger Prozess verstanden werden. Informationssicherheit ist eine kontinuierliche Aufgabe, die ständig überwacht und angepasst werden muss, um mit den dynamischen Veränderungen der Bedrohungslandschaft Schritt zu halten.

Welche Anforderungen stellt die ISO 27001?

Die ISO 27001-Zertifizierung verlangt von Unternehmen, ein strukturiertes und umfassendes Informationssicherheitsmanagementsystem (ISMS) zu implementieren, das sich an strikten Anforderungen orientiert. Diese Anforderungen sind nicht nur technischer Natur, sondern umfassen auch organisatorische Maßnahmen, Schulungen für Mitarbeiter sowie kontinuierliche Prüfprozesse, um die Informationssicherheit dauerhaft zu gewährleisten.

Eine erfolgreiche ISO 27001-Zertifizierung basiert auf vier zentralen Säulen:

- Risikomanagement & Gap-Analyse – Identifikation und Bewertung von Sicherheitsrisiken

- Sicherheitsrichtlinien & Technische Maßnahmen – Klare Prozesse und technische Schutzmaßnahmen

- Mitarbeiterschulungen & Sensibilisierung – Förderung einer sicherheitsbewussten Unternehmenskultur

- Interne Audits & kontinuierliche Verbesserung – Langfristige Optimierung des ISMS Nachfolgend werden diese vier Kernbereiche ausführlich beschrieben, um ein besseres Verständnis für die Anforderungen und deren Bedeutung für eine erfolgreiche Zertifizierung zu ermöglichen.

Der Ablauf einer ISO 27001-Zertifizierung

Die Zertifizierung nach ISO 27001 ist ein mehrstufiger Prozess, der Unternehmen dazu verpflichtet, ein umfassendes Informationssicherheitsmanagementsystem (ISMS) zu entwickeln, umzusetzen und regelmäßig zu überprüfen. Dabei geht es nicht nur um die Einführung neuer technischer Maßnahmen, sondern um eine ganzheitliche Sicherheitsstrategie, die sich in organisatorischen Prozessen, technischen Lösungen und einer sicherheitsbewussten Unternehmenskultur widerspiegelt.

Der gesamte Zertifizierungsprozess kann mehrere Monate bis zu einem Jahr in Anspruch nehmen, je nach Größe des Unternehmens, der Komplexität der IT-Infrastruktur und dem bisherigen Stand der Sicherheitsmaßnahmen. Unternehmen sollten sich darauf einstellen, dass eine Zertifizierung keine einmalige Maßnahme ist, sondern ein fortlaufender Prozess, bei dem regelmäßige Überprüfungen und Verbesserungen notwendig sind.

1. Vorbereitung & Gap-Analyse – Der erste Schritt zur Zertifizierung

Die Vorbereitung auf eine ISO 27001-Zertifizierung beginnt mit einer detaillierten Bestandsaufnahme des aktuellen Sicherheitsniveaus im Unternehmen. Dabei wird analysiert, welche Schutzmaßnahmen bereits bestehen und wo Lücken in der Sicherheitsarchitektur zu finden sind.

Ein zentraler Bestandteil dieser Phase ist die Gap-Analyse. Diese Methode ermöglicht es Unternehmen, den aktuellen Zustand mit den Anforderungen der ISO 27001 abzugleichen und eine klare Strategie für die nächsten Schritte zu entwickeln.

Ablauf der Gap-Analyse:

- Erfassung des Ist-Zustands: Es wird untersucht, welche Sicherheitsmaßnahmen bereits existieren, ob es dokumentierte Richtlinien gibt und inwiefern die aktuellen Prozesse mit den Anforderungen der ISO 27001 übereinstimmen.

- Identifikation von Sicherheitslücken: Bestehende Schwachstellen werden identifiziert und einer Risikobewertung unterzogen. Gibt es unzureichende Zugriffskontrollen? Sind sensible Daten ausreichend verschlüsselt? Werden regelmäßige Backups durchgeführt?

- Erstellung eines Maßnahmenplans: Basierend auf den Ergebnissen der Analyse wird ein detaillierter Plan zur Behebung der identifizierten Sicherheitslücken entwickelt. Dieser sollte Prioritäten setzen, Verantwortlichkeiten definieren und realistische Zeitvorgaben für die Umsetzung enthalten.

Die Ergebnisse der Gap-Analyse sind essentiell für die nächsten Schritte, da sie Unternehmen gezielt auf die Zertifizierung vorbereiten und verhindern, dass später im Auditprozess gravierende Mängel auftreten.

Beispiel für eine Gap-Analyse:

Bereich | Bestehende Maßnahmen | Mögliche Lücken | Empfohlene Verbesserungen |

|---|---|---|---|

Zugriffskontrollen | Passwortschutz, VPN-Nutzung | Fehlende Zwei-Faktor-Authentifizierung | Einführung von MFA für sensible Daten |

Backups | Wöchentliche Sicherung auf internen Servern | Kein Cloud-Backup für Notfälle | Ergänzung eines Offsite-Backup-Systems |

Mitarbeiterschulung | Datenschutzschulung für neue Mitarbeiter | Keine regelmäßigen Phishing-Tests | Einführung von quartalsweisen Phishing-Simulationen |

2. Implementierung des ISMS – Aufbau der Sicherheitsstruktur

Nach Abschluss der Vorbereitungsphase beginnt die eigentliche Implementierung des Informationssicherheitsmanagementsystems (ISMS). In dieser entscheidenden Phase setzen Unternehmen die im Maßnahmenplan definierten Sicherheitsvorkehrungen schrittweise um, um eine robuste Sicherheitsarchitektur aufzubauen. Dazu gehört nicht nur die Einführung technischer Schutzmaßnahmen, sondern auch die Entwicklung und Implementierung umfassender Sicherheitsrichtlinien, die den sicheren Umgang mit Informationen und IT-Systemen regeln.

Unternehmen müssen technische, organisatorische und personelle Maßnahmen ergreifen, um den Schutz sensibler Daten sicherzustellen und den Anforderungen der Zertifizierung gerecht zu werden

Ein zentraler Aspekt dieser Phase ist die enge Zusammenarbeit aller beteiligten Abteilungen. IT, Personalwesen, Compliance und Geschäftsführung müssen eng abgestimmt arbeiten, um sicherzustellen, dass das ISMS nahtlos in bestehende Unternehmensprozesse integriert wird. Gleichzeitig erfordert die Implementierung eine kontinuierliche Kommunikation mit den Mitarbeitern, um das Bewusstsein für Sicherheitsrisiken zu stärken und eine Sicherheitskultur im Unternehmen zu etablieren.

Entwicklung und Dokumentation von Sicherheitsrichtlinien

Ein wesentlicher Bestandteil der ISO 27001-Zertifizierung ist die systematische Dokumentation der Sicherheitsprozesse. Unternehmen müssen festlegen, wie sie mit sensiblen Informationen umgehen, wie Zugriffskontrollen organisiert sind und welche Maßnahmen zur Risikominimierung eingeführt werden.

Eine klare und umfassende Dokumentation bildet die Grundlage für ein konsistentes Sicherheitsmanagement und stellt sicher, dass alle Beteiligten über ihre Verantwortlichkeiten informiert sind.

Zudem sollte die Dokumentation regelmäßig überprüft und aktualisiert werden, um sicherzustellen, dass sie den aktuellen Bedrohungen und technologischen Entwicklungen entspricht. Dies beinhaltet die Einführung eines Dokumentenmanagementsystems, das den Zugriff auf Richtlinien erleichtert und Änderungen nachvollziehbar macht. Auch die Definition von Eskalationsprozessen für Sicherheitsvorfälle ist ein wichtiger Bestandteil, um im Ernstfall schnell und koordiniert reagieren zu können.

Technische Maßnahmen und Sicherheitslösungen

Neben organisatorischen Regelungen müssen Unternehmen auch technische Sicherheitsmaßnahmen umsetzen. Dazu gehören:

- Einführung einer starken Zugriffskontrolle, um unbefugten Datenzugriff zu verhindern

- Verschlüsselung sensibler Daten für mehr Schutz gegen unautorisierte Einsichtnahme

- Installation von Firewalls, Intrusion-Detection-Systemen und Anti-Malware-Software

- Implementierung von Backup-Strategien zur Sicherstellung der Verfügbarkeit kritischer Daten

- Automatisierte Patch-Management-Systeme zur schnellen Schließung von Sicherheitslücken

Durch den Einsatz moderner Sicherheitslösungen können Unternehmen ihre IT-Infrastruktur gegen externe und interne Bedrohungen absichern. Regelmäßige Sicherheitsupdates und die Überprüfung der Systemkonfiguration sind essenziell, um langfristige Sicherheit zu gewährleisten.

Ergänzend kann die Einführung eines Security Information and Event Management (SIEM)-Systems helfen, sicherheitsrelevante Ereignisse in Echtzeit zu überwachen und Anomalien frühzeitig zu erkennen.

Mitarbeiterschulung und Sensibilisierung

Ein weiterer entscheidender Schritt in dieser Phase ist die Schulung der Mitarbeiter. Da viele Sicherheitsvorfälle durch menschliches Fehlverhalten entstehen, müssen Mitarbeiter regelmäßig in Themen wie Phishing, Passwortsicherheit und sicheres Arbeiten mit IT-Systemen geschult werden. Sicherheitsbewusstsein auf allen Ebenen der Organisation trägt wesentlich dazu bei, Risiken zu minimieren und die Resilienz gegenüber Angriffen zu erhöhen.

Zusätzlich zur Schulung sollten Security Awareness-Kampagnen durchgeführt werden, um das Sicherheitsbewusstsein langfristig zu stärken. Dies kann durch interaktive E-Learning-Module, simulierte Phishing-Tests oder regelmäßige Sicherheitsnewsletter unterstützt werden. Unternehmen sollten außerdem eine Meldekultur fördern, die es den Mitarbeitern ermöglicht, verdächtige Aktivitäten ohne Angst vor negativen Konsequenzen zu melden.

Erste interne Prüfungen und Tests

Bevor es zur offiziellen Überprüfung durch eine externe Zertifizierungsstelle kommt, sollten Unternehmen erste interne Tests durchführen, um sicherzustellen, dass alle Anforderungen korrekt umgesetzt wurden. Interne Audits und Penetrationstests helfen dabei, Schwachstellen frühzeitig zu identifizieren und notwendige Verbesserungen vorzunehmen. Dies steigert die Erfolgschancen bei der Zertifizierung und gewährleistet eine robuste Sicherheitsstrategie.

Neben klassischen Audits sollten Unternehmen auch sogenannte Red Teaming-Übungen durchführen. Dabei simulieren interne oder externe Sicherheitsexperten reale Angriffe, um zu prüfen, wie widerstandsfähig die Systeme und Prozesse tatsächlich sind.

Ebenso wichtig sind Disaster-Recovery-Tests, um sicherzustellen, dass Backup- und Wiederherstellungsmaßnahmen im Ernstfall reibungslos funktionieren. Durch eine kontinuierliche Verbesserung der Sicherheitsprozesse und regelmäßige Tests bleibt das Unternehmen langfristig widerstandsfähig gegenüber neuen Bedrohungen.

3. Interne Audits & Testlauf – Die Generalprobe für das Zertifizierungsaudit

Bevor ein Unternehmen das eigentliche ISO 27001-Zertifizierungsaudit durchläuft, ist es ratsam, ein internes Audit durchzuführen. Dies dient dazu, eventuelle Schwachstellen vorab zu identifizieren und zu beheben.

Ein internes Audit kann entweder von internen Fachkräften oder externen Beratern durchgeführt werden, die bereits Erfahrung mit ISO 27001 haben.

Wichtige Aspekte der internen Audits:

- Überprüfung, ob die dokumentierten Sicherheitsrichtlinien korrekt umgesetzt wurden

- Identifikation von bereits behobenen und noch bestehenden Sicherheitsmängeln

- Analyse der Wirksamkeit der implementierten Maßnahmen

- Sicherstellung, dass alle Mitarbeiter mit den Sicherheitsvorgaben vertraut sind

Falls in diesem Schritt noch erhebliche Sicherheitsmängel festgestellt werden, können diese vor dem offiziellen Zertifizierungsaudit behoben werden, um eine erfolgreiche Zertifizierung sicherzustellen.

4. Zertifizierungsaudit durch eine externe Stelle – Die offizielle Prüfung

Nachdem alle internen Tests erfolgreich durchgeführt wurden, erfolgt das eigentliche Zertifizierungsaudit durch eine unabhängige, akkreditierte Zertifizierungsstelle. Dieses Audit findet in zwei Hauptphasen statt:

- Phase 1 - Dokumentationsprüfung:

In der ersten Phase überprüfen die Auditoren die gesamte Dokumentation des ISMS, um sicherzustellen, dass alle Prozesse, Richtlinien und Sicherheitsmaßnahmen gemäß den Anforderungen von ISO 27001 definiert und dokumentiert wurden. Typische Fragen, die in dieser Phase geklärt werden:

Sind alle Sicherheitsrichtlinien schriftlich festgehalten?

Gibt es eine vollständige Risikobewertung und einen Maßnahmenplan?

Sind die Verantwortlichkeiten im Unternehmen klar geregelt?

- Phase 2 - Vor-Ort-Audit zur Bewertung der Sicherheitsmaßnahmen:

Nachdem die Dokumentationsprüfung erfolgreich bestanden wurde, folgt die zweite Auditphase, in der die implementierten Maßnahmen vor Ort praktisch überprüft werden. In dieser Phase prüfen die Auditoren, ob die im ISMS definierten Sicherheitsmaßnahmen tatsächlich korrekt umgesetzt wurden.

Dabei kann es vorkommen, dass die Auditoren stichprobenartig Sicherheitsvorkehrungen im Unternehmen physisch inspizieren, Zugriffskontrollen testen, um sicherzustellen, dass nur autorisierte Mitarbeiter bestimmte Daten einsehen können, oder Mitarbeiter befragen, um zu prüfen, ob sie sich an die Sicherheitsvorgaben halten.

Wenn die Zertifizierungsstelle keine schwerwiegenden Mängel feststellt, wird das ISO 27001-Zertifikat ausgestellt. Sollten jedoch kritische Sicherheitslücken entdeckt werden, müssen diese innerhalb einer festgelegten Frist behoben werden, bevor das Zertifikat vergeben werden kann.

5. Erhalt des Zertifikats & Kontinuierliche Verbesserung – Die langfristige Sicherheitsstrategie

Nach erfolgreicher Zertifizierung erhält das Unternehmen das offizielle ISO 27001-Zertifikat. Doch damit endet der Prozess nicht. ISO 27001 erfordert eine kontinuierliche Verbesserung der Sicherheitsmaßnahmen, um neue Bedrohungen und Risiken frühzeitig zu erkennen und anzugehen, dazu gehören:

- Regelmäßige interne Audits zur Identifikation neuer Risiken

- Überwachungsaudits durch die Zertifizierungsstelle (in der Regel jährlich)

- Kontinuierliche Anpassung des ISMS, um aktuellen Bedrohungslagen gerecht zu werden

Ein Unternehmen, das sich für ISO 27001 entscheidet, setzt nicht nur einmalige Maßnahmen um, sondern etabliert eine langfristige Sicherheitskultur, die sowohl technische als auch organisatorische Aspekte umfasst.

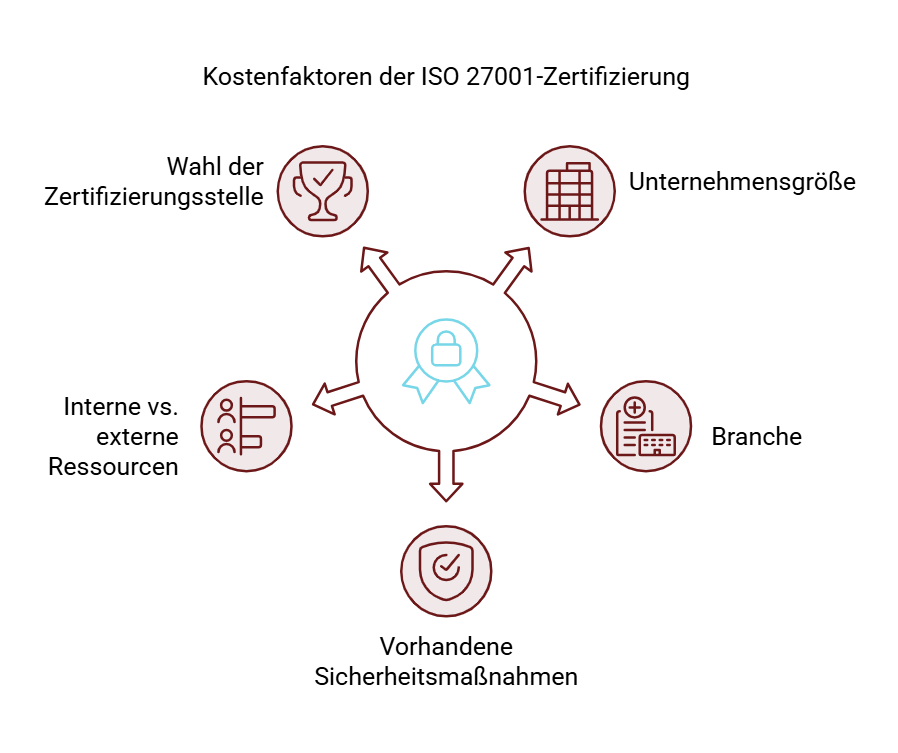

Kosten der ISO 27001-Zertifizierung – Eine Investition in nachhaltige Sicherheit

Die Kosten einer ISO 27001-Zertifizierung variieren stark und hängen von verschiedenen Faktoren ab. Unternehmen sollten sich bewusst sein, dass die Zertifizierung keine einmalige Ausgabe, sondern eine langfristige Investition in Sicherheit, Compliance und Wettbewerbsfähigkeit ist. Die tatsächlichen Kosten setzen sich aus mehreren Komponenten zusammen, darunter die Vorbereitungsphase, die Implementierung des ISMS, interne Audits und das eigentliche Zertifizierungsaudit durch eine externe Stelle.

Faktoren, die die Kosten beeinflussen

Beratung und Unterstützung bei der ISO 27001-Zertifizierung

Die Einführung eines ISMS nach ISO 27001 ist kein einmaliger Prozess, sondern eine kontinuierliche Aufgabe, die regelmäßig überprüft und angepasst werden muss. Um sicherzustellen, dass das Informationssicherheitsmanagementsystem (ISMS) den hohen Standards entspricht und auch langfristig erfolgreich bleibt, müssen Unternehmen ihre Sicherheitsvorkehrungen kontinuierlich überwachen und optimieren.

Die Notwendigkeit professioneller Unterstützung:

- Unternehmen müssen die Anforderungen des Standards vollständig erfüllen.

- Besonders wichtig ist dies, wenn interne Ressourcen oder Fachwissen fehlen.

- Externe Unterstützung hilft dabei, alle Anforderungen effizient umzusetzen und auf dem neuesten Stand zu bleiben.

Da es für viele Unternehmen schwierig sein kann, intern alle nötigen Ressourcen und Fachkenntnisse bereitzustellen, ist die Unterstützung durch spezialisierte Berater unerlässlich. Diese Berater bieten maßgeschneiderte Lösungen, die auf die spezifischen Bedürfnisse des Unternehmens abgestimmt sind, und begleiten die Organisation während der gesamten Implementierung und Optimierung des ISMS.

Vorteile der externen Beratung:

- Maßgeschneiderte Beratung und Unterstützung

- Praxisorientierte Schulungen für das interne Team

- Durchführung von Gap-Analysen, um mögliche Sicherheitslücken zu identifizieren und zu schließen

Mit dieser Unterstützung können Unternehmen nicht nur ihre Informationssicherheit nachhaltig verbessern, sondern sich auch erfolgreich auf die ISO 27001-Zertifizierung vorbereiten. Der Weg zur Zertifizierung wird durch eine strukturierte Begleitung wesentlich vereinfacht, und die Wahrscheinlichkeit, dass das ISMS den Anforderungen des Standards entspricht, wird erheblich erhöht.

Sie benötigen Hilfe beim Aufbau Ihres ISMS? Als externer Informationssicherheits-beauftragter unterstützen wir Sie gerne!

Vermittlung von Inhalten zur Cyber-Sicherheit. Videos und Best Practices inklusive.

Sie benötigen ein ISMS, wissen aber nicht, wie Sie vorgehen sollen?

Externer ISB für KMU

Als Beratungsdienstleister und externer Informationssicherheitsbeauftragter unterstützen wir Sie bei der Ausarbeitung und Entwicklung einer IT-Sicherheitsstrategie, die zu Ihrem Unternehmen passt.

- Gebündelte Erfahrung aus 10 Jahren in der Branche und 500 erfolgreichen Projekten

- Beratung, Software & Schulung aus einer Hand

- Prozessoptimierung frei nach dem Motto: so viel wie nötig, so wenig wie möglich